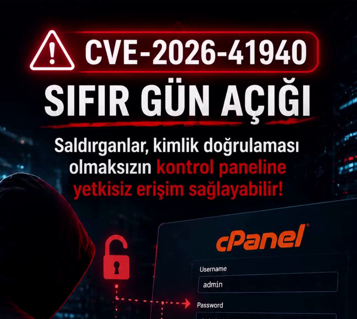

cPanel / WHM İçin Kritik Güvenlik Uyarısı CVE-2026-41940

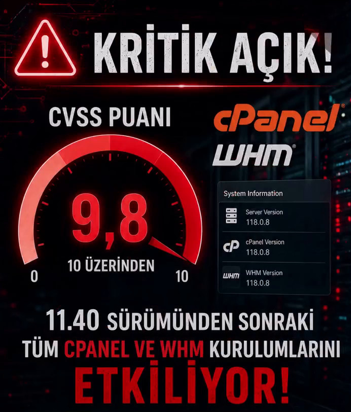

Web hosting dünyasının en yaygın yönetim panellerinden cPanel ve WHM’de, kimlik doğrulamayı tamamen atlatan kritik bir güvenlik açığı tespit edildi. CVSS skoru 9.8 olarak belirlenen zafiyet, açıklanmadan önce aylarca aktif olarak istismar edildi; Namecheap, HostGator, KnownHost, hosting.com gibi dev hosting sağlayıcıları kendi müşterilerinin panel erişimlerini geçici olarak kapatmak zorunda kaldı.

Olay Nasıl Patlak Verdi?

cPanel’in geliştiricisi WebPros, 28 Nisan 2026 tarihinde tüm desteklenen sürümleri etkileyen kritik bir güvenlik güncellemesi yayınladı. Resmi duyuruda zafiyet “oturum yükleme ve kaydetme süreçlerinde bir sorun” olarak tanımlandı. Bir gün sonra, 29 Nisan 2026’da bu açığa CVE-2026-41940 kodu atandı ve CVSS 9.8 (Kritik) seviyesinde derecelendirildi.

Açıklamayı takip eden saatler içinde dünya genelindeki büyük hosting sağlayıcıları olağanüstü hızla harekete geçti: Namecheap, HostGator, KnownHost, hosting.com, HostPapa ve InMotion Hosting başta olmak üzere onlarca sağlayıcı, müşteri panellerini ağ seviyesinde geçici olarak kapatma kararı aldı. Sektör profesyonelleri bu durumu “Hosting sağlayıcılarının kendi müşterilerini kendi ürünlerinden firewall ile ayırması” olarak tanımladı; nedeni basitti: alternatif, müşterilerin tek tek ele geçirildiğini izlemekti.

Asıl Şok: Açık Aylardır İstismar Ediliyordu

Olayı daha da kritik hale getiren detay, yamadan önce ortaya çıktı. Yönetilen hosting sağlayıcısı KnownHost’un CEO’su Daniel Pearson, kendi ağlarında 23 Şubat 2026’dan itibaren bu zafiyete yönelik istismar denemelerinin tespit edildiğini açıkladı. Yani saldırganlar, kamuoyu ve hatta cPanel ekibi durumdan haberdar olmadan iki aydan uzun süre bu açığı aktif olarak kullanmıştı.

Daha da düşündürücüsü, sektör kaynaklarına göre zafiyet cPanel’e açıklanmadan yaklaşık iki hafta önce iletilmiş, ancak ilk yanıtta “bir sorun olmadığı” belirtilmişti. Bu durum, açıklamadan önceki “0-day” istismar penceresini önemli ölçüde uzattı.

CISA (ABD Siber Güvenlik ve Altyapı Güvenliği Ajansı), zafiyeti hızla Known Exploited Vulnerabilities (KEV) kataloğuna ekledi ve federal kurumlara 3 Mayıs 2026’ya kadar yamayı uygulama zorunluluğu getirdi. Shadowserver Foundation’ın verilerine göre yalnızca yamanın çıkışından kısa süre sonra 44.000’den fazla benzersiz IP adresi tarama, istismar denemesi ve brute-force saldırılarında kullanılmaya başlandı; internete açık halde duran cPanel/WHM örneklerinin sayısı ise 650.000 civarında ölçüldü.

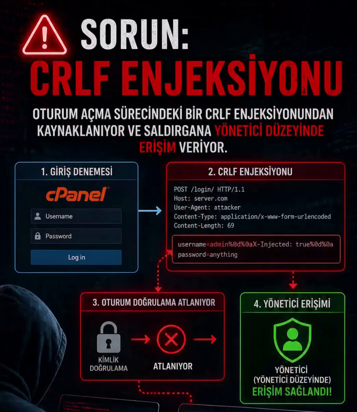

Zafiyet Teknik Olarak Nasıl Çalışıyor?

CVE-2026-41940, teknik açıdan bir CRLF (Carriage Return Line Feed) injection zafiyetidir. Daha sade bir anlatımla:

- cPanel’in arka plan servisi olan

cpsrvd, kullanıcı henüz kimlik doğrulamasını tamamlamadan diske bir oturum (session) dosyası yazıyor. - Saldırgan, özel olarak hazırlanmış bir Authorization başlığına ham

\r\nkarakterleri enjekte ederek bu oturum dosyasına kendi tanımladığı satırları ekleyebiliyor. - Sistem, oturum dosyasını yeniden okuduğunda eklenen

user=root,hasroot=1,tfa_verified=1gibi değerleri geçerli oturum verisi olarak kabul ediyor. - Sonuç: Saldırgan şifre bilmeden ve iki faktörlü doğrulamayı atlatarak doğrudan root yetkisine sahip bir WHM oturumu elde ediyor.

Bu yöntem, hem klasik parola kontrolünü hem de 2FA korumasını tek hamlede devre dışı bırakıyor. WHM’in sunucudaki en yüksek yetkili panel olduğu düşünüldüğünde, başarılı bir istismar; sunucu yapılandırması, tüm hosting hesapları, veritabanları, e-posta kutuları ve dosya sistemi üzerinde tam kontrol anlamına geliyor.

Etki Alanı Neden Bu Kadar Geniş?

cPanel, web kontrol paneli pazarının yaklaşık %94’üne sahip ve dünya genelinde 70 milyonun üzerinde alan adının arkasındaki yönetim katmanını oluşturuyor. Shodan verilerine göre internete doğrudan açık yaklaşık 1,5 milyon cPanel örneği bulunuyor.

WHM, bir sunucudaki tüm hosting hesaplarını yöneten root seviyesindeki paneldir. Yani bir saldırganın WHM erişimi elde etmesi, yalnızca bir web sitesinin değil, aynı sunucu üzerindeki tüm müşteri hesaplarının, e-postaların, veritabanlarının ve dosyaların ele geçirilmesi anlamına geliyor. Bu nedenle paylaşımlı hosting (shared hosting) ortamlarında zafiyetin “patlama yarıçapı” tek sunucu başına binlerce alt siteye ulaşabiliyor.

Ele geçirilen bir cPanel/WHM sunucusunda saldırgan tipik olarak şunları yapabilir:

- Tüm müşteri hesaplarına ait dosyaları okuma ve değiştirme

- Veritabanlarını dışarı aktarma veya manipüle etme

- Arka kapı (backdoor) kullanıcı hesapları açma

- SSH anahtarları ve cron işleri ekleyerek kalıcılık sağlama

- Sunucuyu zararlı yazılım dağıtım noktasına dönüştürme

- Müşteri ağlarına yatay hareket (lateral movement) yapma

Etkilenen Sürümler ve Yamalar

cPanel’in açıklamasına göre 11.40 sonrası tüm desteklenen sürümler zafiyetten etkileniyor. Yayınlanan düzeltilmiş sürümler:

| Ürün | Düzeltilmiş Sürüm |

|---|---|

| cPanel & WHM 11.86 | 11.86.0.41 |

| cPanel & WHM 11.110 | 11.110.0.97 |

| cPanel & WHM 11.118 | 11.118.0.63 |

| cPanel & WHM 11.124 | 11.124.0.35 |

| cPanel & WHM 11.126 | 11.126.0.54 |

| cPanel & WHM 11.130 | 11.130.0.19 |

| cPanel & WHM 11.132 | 11.132.0.29 |

| cPanel & WHM 11.134 | 11.134.0.20 |

| cPanel & WHM 11.136 | 11.136.0.5 |

| WP Squared | 136.1.7 |

DNSOnly kurulumları da etkilenenler arasında yer alıyor.

Sunucu Sahipleri Hemen Ne Yapmalı?

1. Sürüm kontrolü ve güncelleme

Çalışan cPanel sürümünü kontrol etmek için:

/usr/local/cpanel/cpanel -VGüncellemeyi zorlamak için:

/scripts/upcp --force

/scripts/restartsrv_cpsrvd --hardGüncelleme sonrasında sürümün yukarıdaki tabloda yer alan güvenli sürümlerden biri olduğu mutlaka doğrulanmalıdır.

2. Yönetim portlarını firewall ile sınırlandırın

Güncelleme yapılamayan veya tamamlanana kadar geçici önlem alınması gereken durumlarda aşağıdaki portların dış dünyaya kapatılması kritik öneme sahiptir:

- 2082 / 2083 – cPanel (HTTP / HTTPS)

- 2086 / 2087 – WHM (HTTP / HTTPS)

- 2095 / 2096 – Webmail (HTTP / HTTPS)

Özellikle 2087 numaralı WHM portu yönetici paneline erişim sağladığı için kritiktir. İdeal olan, bu portların yalnızca güvenilir yönetici IP adreslerine veya VPN üzerinden erişime açık olmasıdır.

3. İhlal göstergelerini (IoC) tarayın

Sunucunuzun ele geçirilip geçirilmediğini kontrol etmek için aşağıdaki adımlar yapılmalıdır:

cpsrvderişim loglarında, aynı kaynaktan gelen/login/?login_only=1üzerinde 401 hatası ardından/logindışı bir URL’e gönderilenAuthorization: Basicisteklerini arayın./var/cpanel/sessions/raw/dizinindeki oturum dosyalarını inceleyin; içindeuser=root,hasroot=1,tfa_verified=1,successful_internal_auth_with_timestampveya birden fazlapass=satırı içeren dosyalar kuvvetli şüphe işaretidir.- WHM tarafında beklenmedik kullanıcı hesapları, SSH anahtarları veya cron işleri olup olmadığını kontrol edin.

/etc/,/usr/local/cpanel/, root’un~/.bashrcve~/.ssh/authorized_keysdosyalarında yetkisiz değişiklik olup olmadığını doğrulayın.- Yedeklerin sağlam ve güncel olduğundan emin olun. Bir kompromise işareti tespit edilirse, en güvenli yol kompromise tarihinden önceki bir yedeğe geri dönmektir.

4. Şifre ve anahtar rotasyonu

Sunucu yamalansa bile, eğer açık penceresinde sunucunuz internete dönükse şu öğeler mutlaka yenilenmelidir:

- Tüm cPanel ve WHM kullanıcı şifreleri

- API token’ları

- SSH anahtarları

- Veritabanı kullanıcı şifreleri

- E-posta hesap şifreleri

Netuv Veri Merkezi Olarak Aldığımız Önlemler

Netuv olarak müşterilerimizin altyapı güvenliği bizim için her zaman öncelikli olmuştur. CVE-2026-41940 zafiyeti kapsamında veri merkezi tarafında uyguladığımız ve müşteri talebi doğrultusunda sağladığımız hizmetler:

- WHM 2087 erişim kısıtlaması – Yalnızca tanımlı IP’lere açık tutma

- cPanel 2083 erişim kısıtlaması – Müşteri panel erişiminin güvenli IP havuzuna sınırlandırılması

- Webmail 2095 / 2096 erişim kısıtlaması

- IP bazlı erişim izinleri (whitelist)

- VLAN bazlı port engelleme

- Log takibi ve trafik izleme

- Anormal oturum davranışı analizi

Bu önlemler sayesinde web siteleri, mail trafiği, DNS ve standart hosting servisleri kesintisiz çalışmaya devam ederken, yönetim paneli portları dış dünyaya kapatılarak ek bir güvenlik katmanı oluşturulmaktadır.

Tavsiyemiz

cPanel / WHM kullanan tüm sunucu sahiplerine kontrol listesi olarak şunları öneriyoruz:

- cPanel / WHM sürümünüzü hemen kontrol edin.

- Sunucunuzu yukarıdaki tabloda belirtilen güvenli sürümlerden birine yükseltin.

- 2082, 2083, 2086, 2087, 2095 ve 2096 portlarını kesinlikle herkese açık bırakmayın.

- Yönetim paneli erişimini yalnızca sabit yönetici IP adreslerine veya VPN’e izinli hale getirin.

- Şubat 2026 sonrasına ait sunucu loglarını ve oturum dosyalarını ihlal göstergeleri için tarayın.

- Tüm cPanel/WHM şifrelerini, API token’larını ve SSH anahtarlarını yenileyin.

- Güncel ve test edilmiş yedeklerinizin bulunduğundan emin olun.

Sonuç

CVE-2026-41940, son yılların en geniş etki alanına sahip hosting altyapısı zafiyetlerinden biri olarak tarihe geçmeye aday. Açığın aylardır sessizce istismar edilmiş olması, gecikmeden yamalama yapmamış sunucuların ele geçirilmiş kabul edilerek araştırılması gerektiği anlamına geliyor.

Asıl çözüm sunucunun en güncel güvenli sürüme yükseltilmesidir. Güncelleme hemen yapılamıyorsa, yönetim portlarının firewall seviyesinde kısıtlanması geçici ama hayati bir önlemdir.

Netuv olarak müşterilerimizin sunucu güvenliğini artırmak için gerekli firewall yapılandırması, VLAN segmentasyonu, IP bazlı erişim kısıtlama ve log takip süreçlerinde destek sağlamaktayız.

Sunucunuzda cPanel / WHM kullanıyorsanız ve güvenlik durumunuzu kontrol ettirmek istiyorsanız, Netuv destek ekibimizle iletişime geçebilirsiniz.